Bugku(Misc系列wp)

直接在kali当中binwalk -e 压缩文件,得到一个flag文件,没有后缀名。题目告诉我们是linux,所以一开始下载的文件就放在kali。丢进010,发现没什么东西,直接crc爆破宽高。于是,想起来题目提示一些Linux的基础操作。0010h 一开始四位是宽度,紧接着的是高度。用010打开之后发现最底下有一串编码。那就可能是cat key flag。一眼社会主义核心价值观编码。修改则发现图

1.这是一张单纯的图片

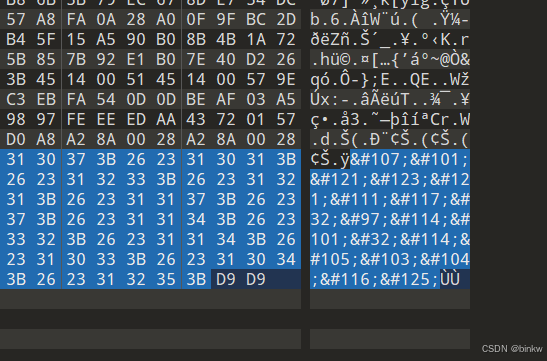

用010打开之后发现最底下有一串编码

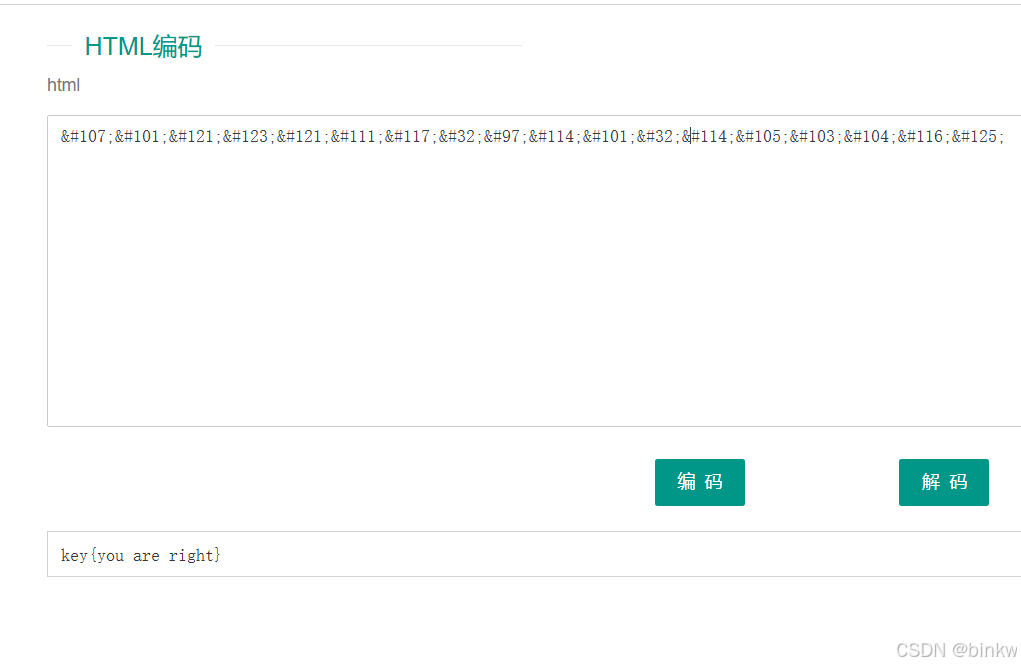

上网查找,发现是HTML编码,于是直接上工具网址:CTF在线工具-在线HTML编码|在线HTML解码

得到flag

2.linux

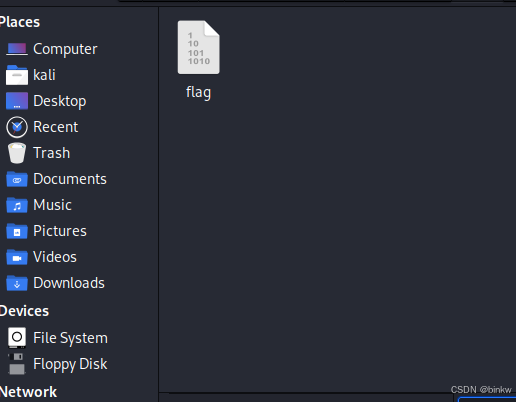

题目告诉我们是linux,所以一开始下载的文件就放在kali

直接在kali当中binwalk -e 压缩文件,得到一个flag文件,没有后缀名

于是,想起来题目提示一些Linux的基础操作

那就可能是cat key flag

最终获得flag

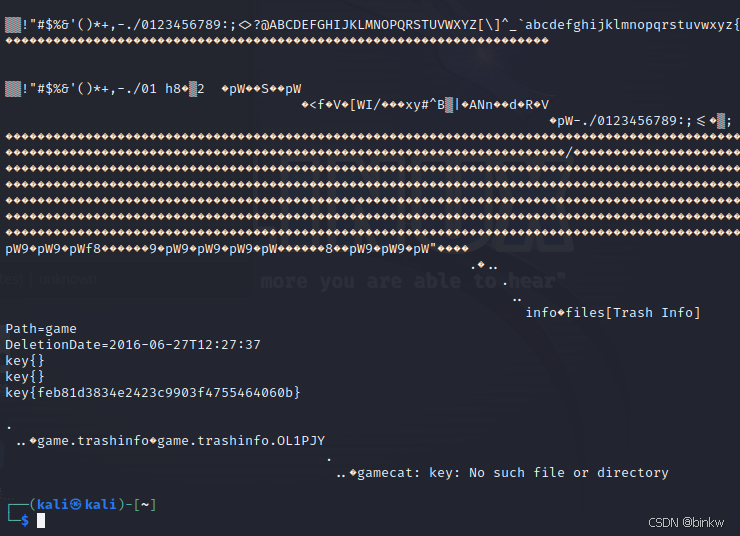

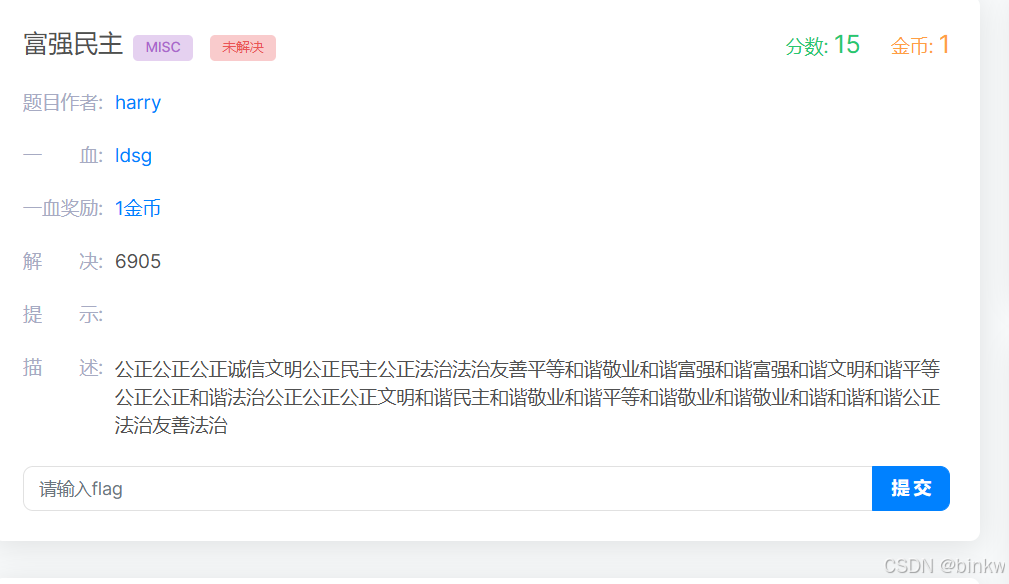

3.富强民主

一眼社会主义核心价值观编码

所以放进工具网址

CTF在线工具-在线核心价值观编码|核心价值观编码算法|Core Values Encoder

即可得到flag

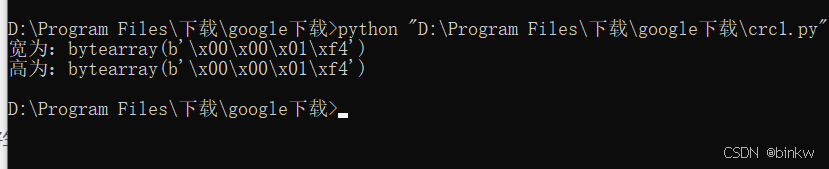

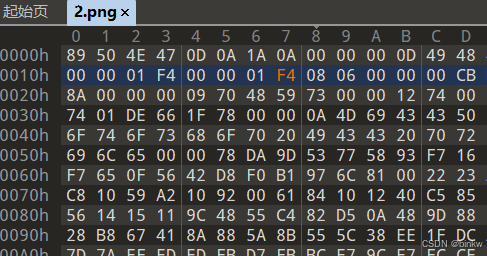

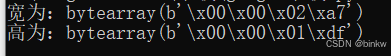

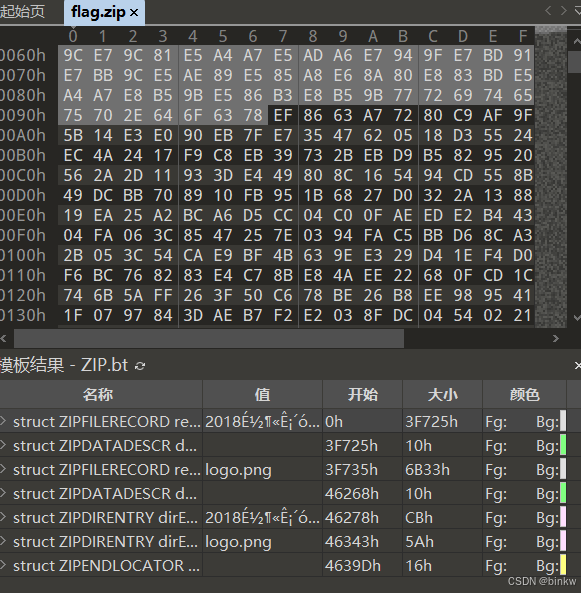

4.隐写

丢进010,发现没什么东西,直接crc爆破宽高

脚本如下

import zlib

import struct

filename = '2.png' # 这个文件放入要爆破的图片

with open(filename, 'rb') as f:

all_b = f.read()

crc32key = int(all_b[29:33].hex(),16)

data = bytearray(all_b[12:29])

n = 4095 # 理论上0xffffffff,但考虑到屏幕实际/cpu,0x0fff就差不多了

for w in range(n): # 高和宽一起爆破

width = bytearray(struct.pack('>i', w)) #q为8字节,i为4字节,h为2字节

for h in range(n):

height = bytearray(struct.pack('>i', h))

for x in range(4):

data[x+4] = width[x]

data[x+8] = height[x]

crc32result = zlib.crc32(data)

if crc32result == crc32key:

print("宽为:",end="")

print(width)

print("高为:",end="")

print(height)

exit(0)得到这个界面

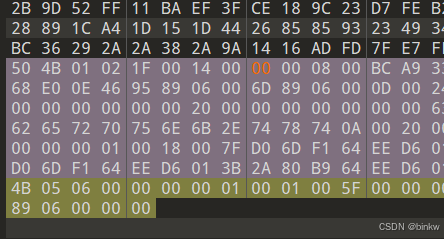

再去010进行修改高度

0010h 一开始四位是宽度,紧接着的是高度

修改则发现图片显示flag

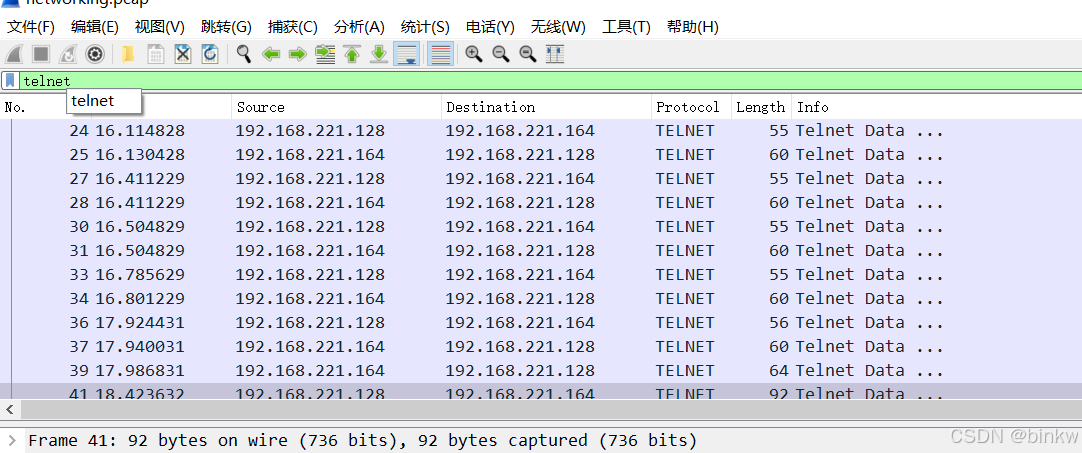

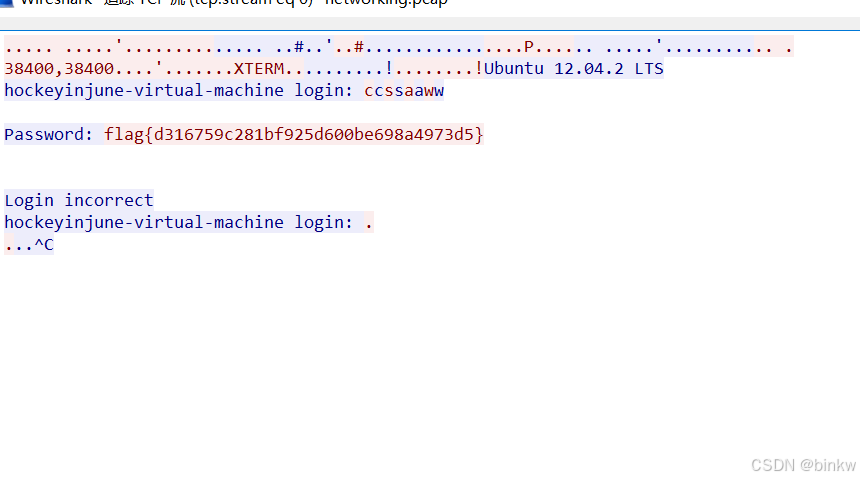

5.telent

下载附件发现是一个流量包,题目是telnet

直接过滤telnet

追踪流追踪第一条即可得到flag

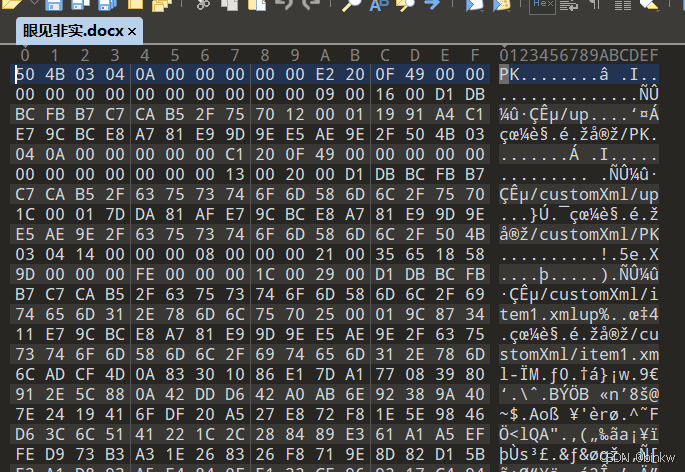

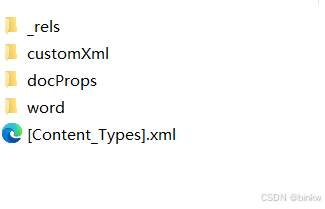

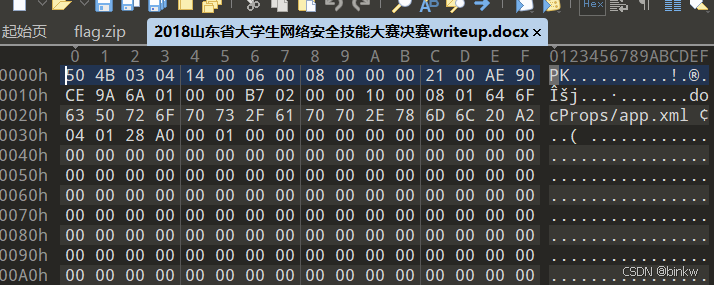

6.眼见非实

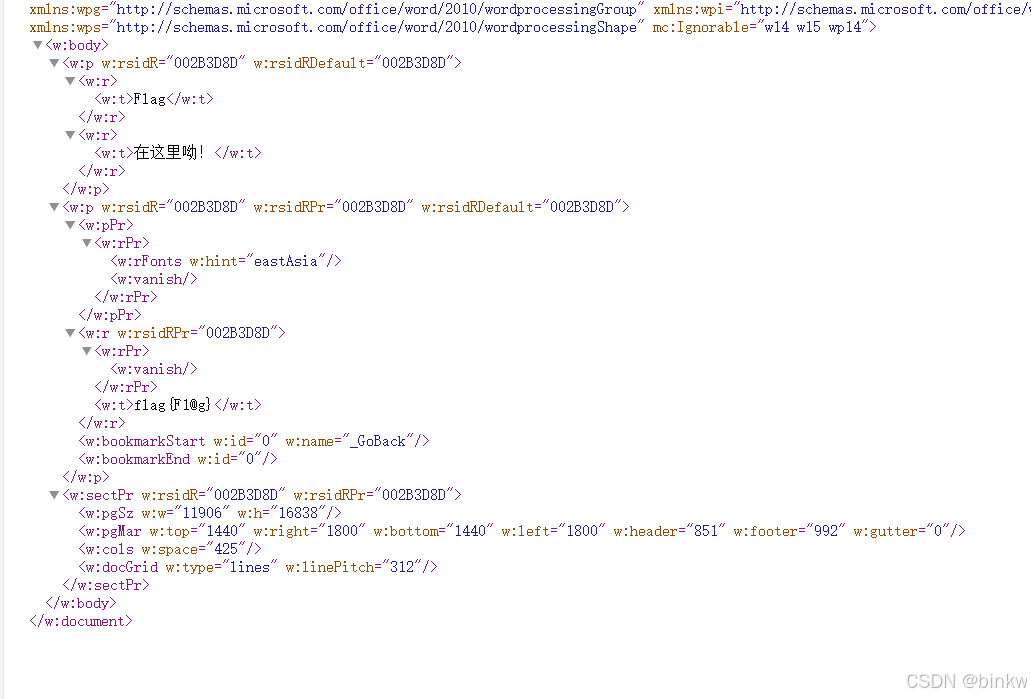

下载附件发现是

直接打开则显示乱码,丢进010

PK开头,说明是压缩文件

直接改后缀名为zip,然后解压

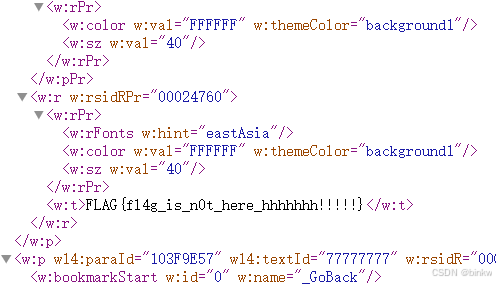

解压后发现一个文件夹,点进去后发现有这些

觉得word文件夹跟一开始的docx有关系,于是直接点进去,然后点到document.xml文件

成功发现flag

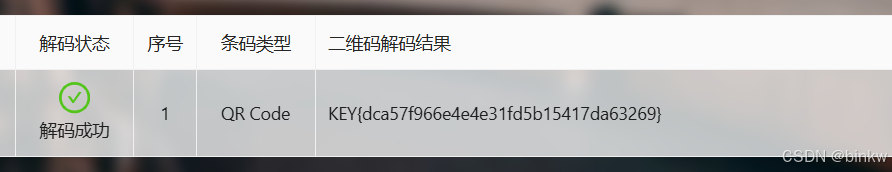

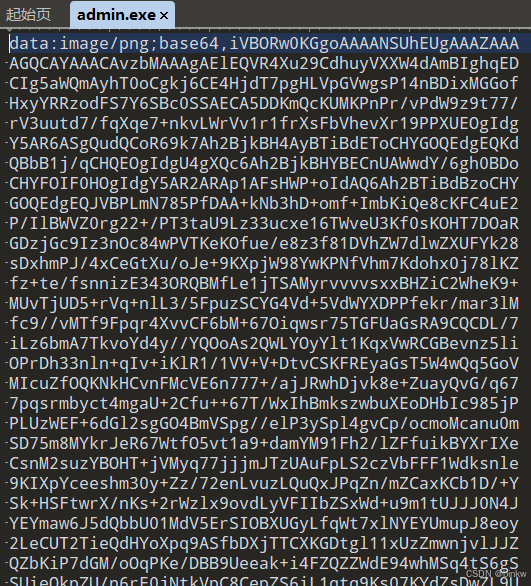

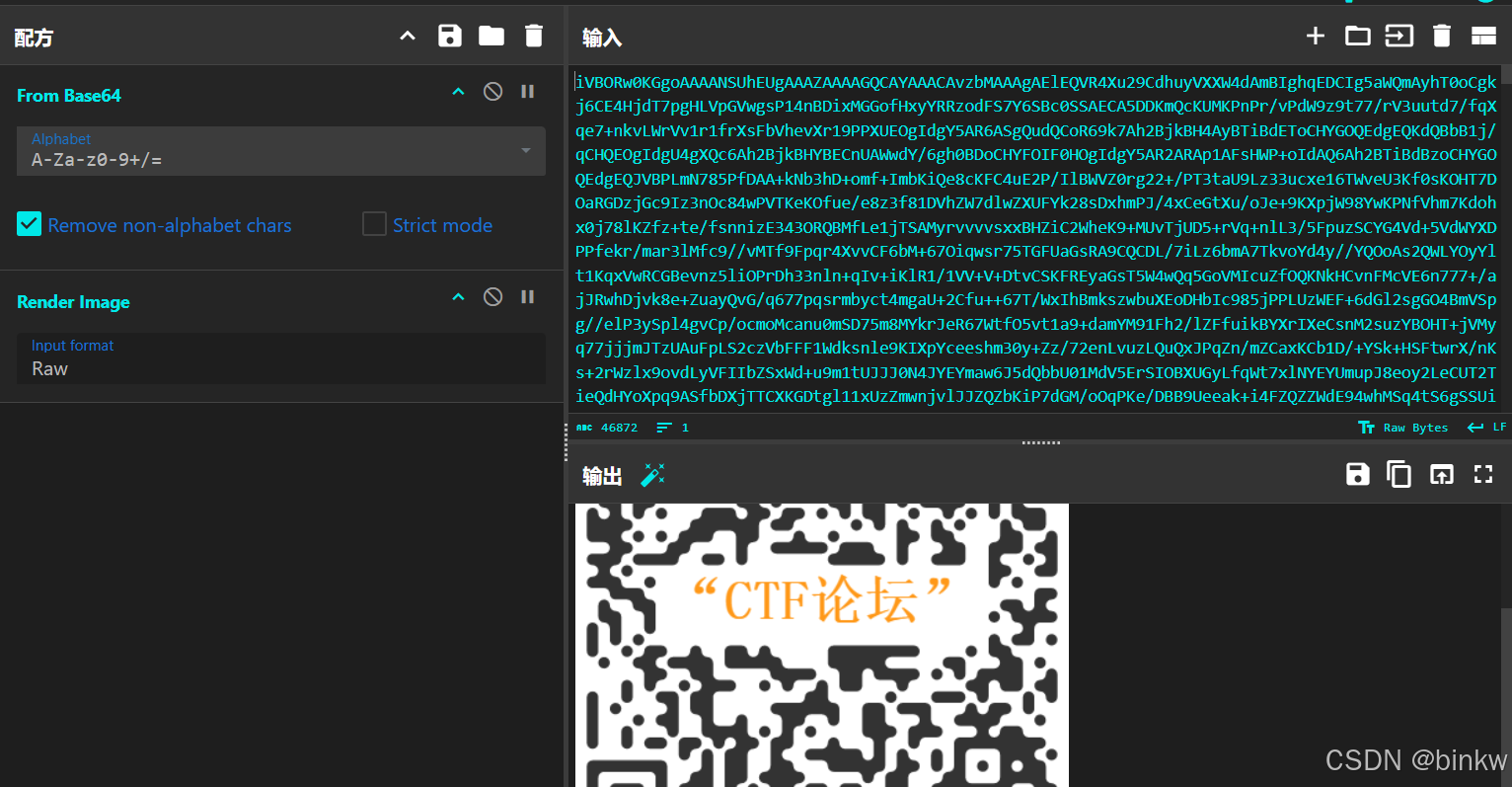

7.多种方法解决

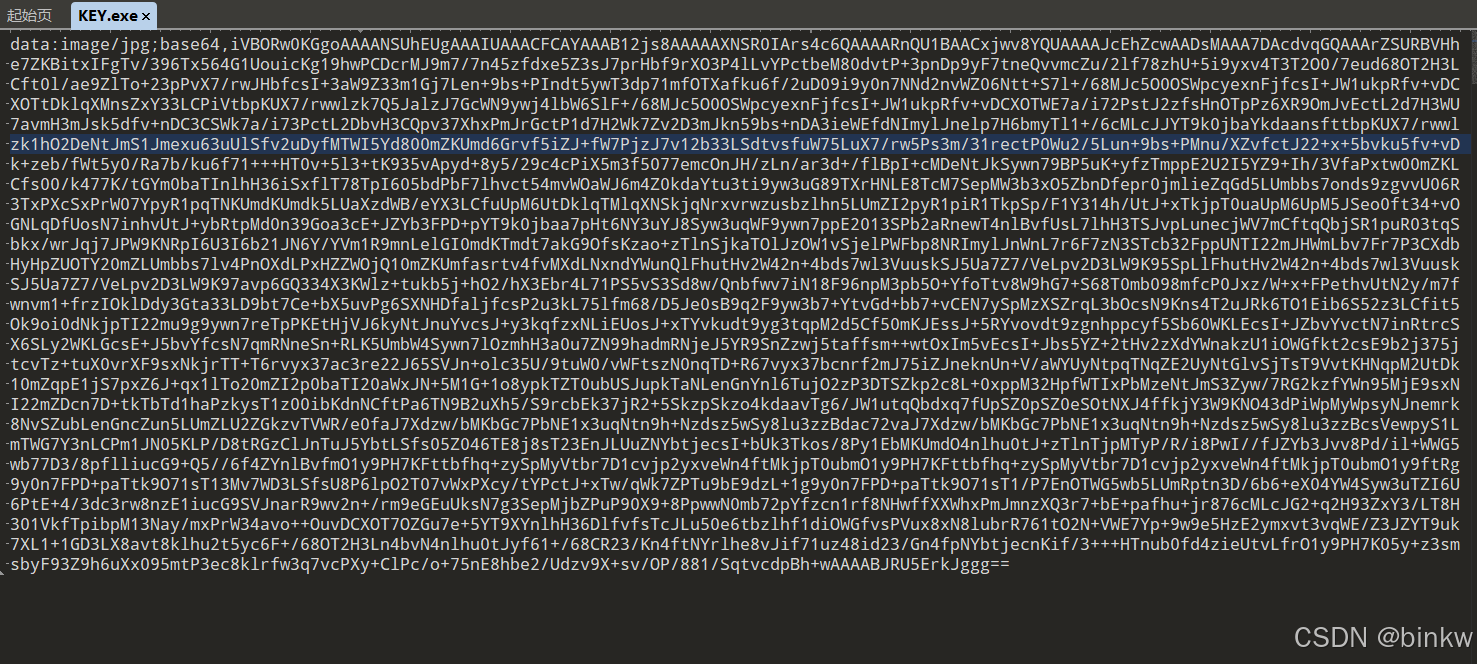

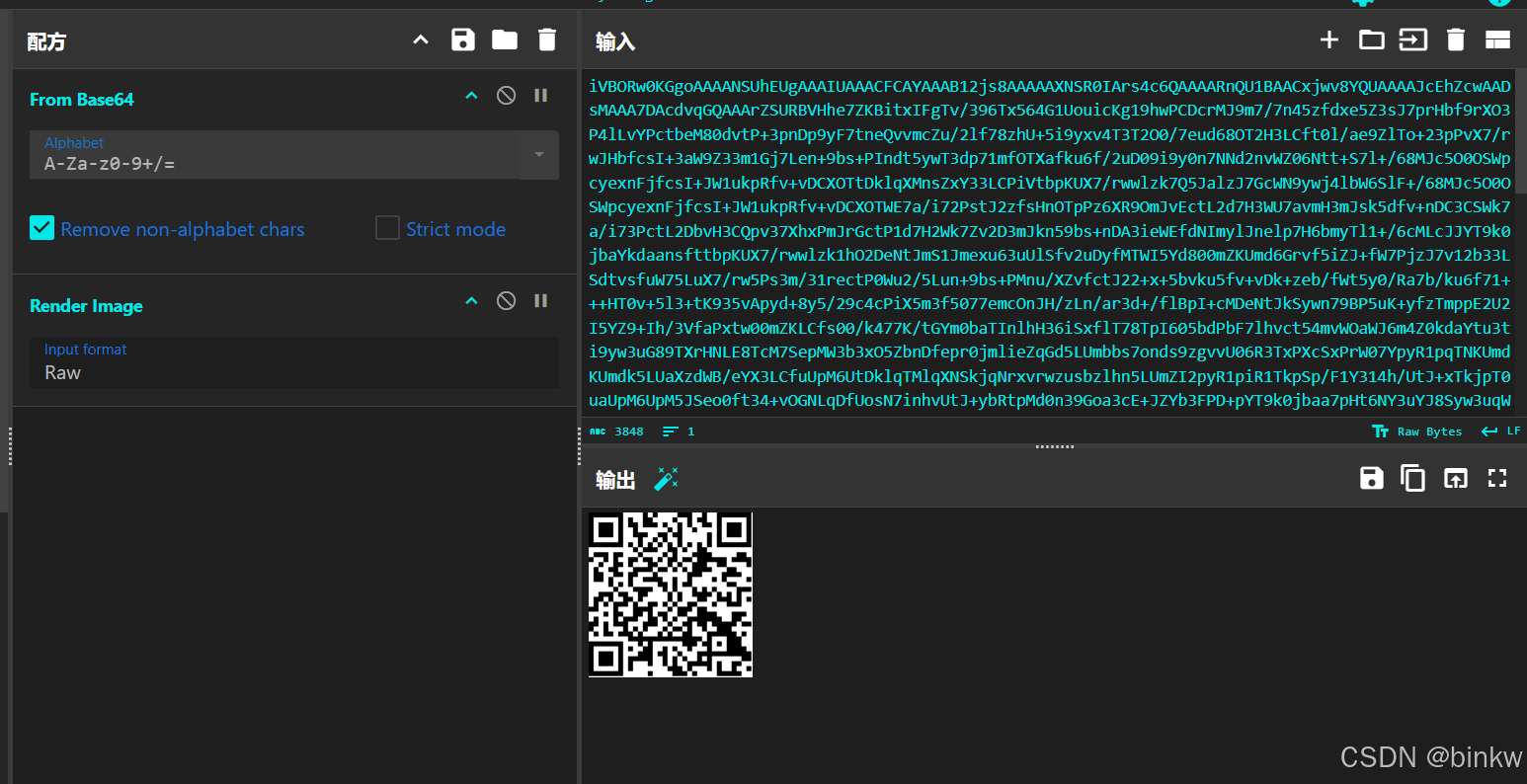

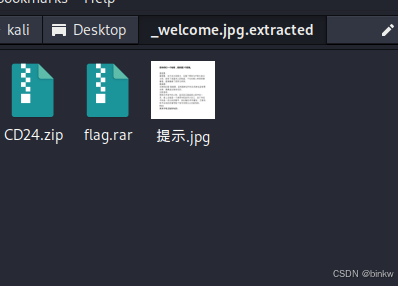

附件解压后得到

然后丢进010

发现是base64编码

于是魔法工具解码

扫描二维码,

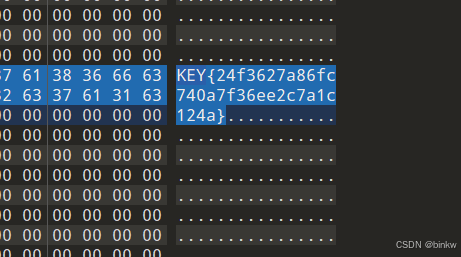

8.Linux2

解压得到一个文件

这题估计跟之前的题类似,也可以直接丢进010,搜索KEY关键字,即可获得flag

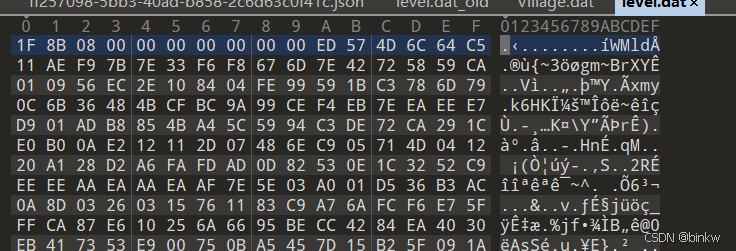

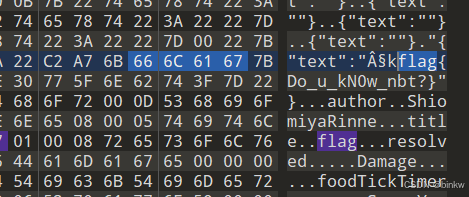

9.easy_nbt

解压后是一个文件夹,点进去

其实发现跟MC有关系,但不多

还是要丢进010看看的

文件夹太多了,先尝试level.dat

打开发现文件头

很明显是gz压缩文件

于是改后缀名为gz,进行解压,得到一个level文件,无后缀名

直接丢进010,搜索flag关键字,即可获得flag

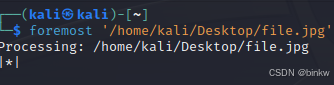

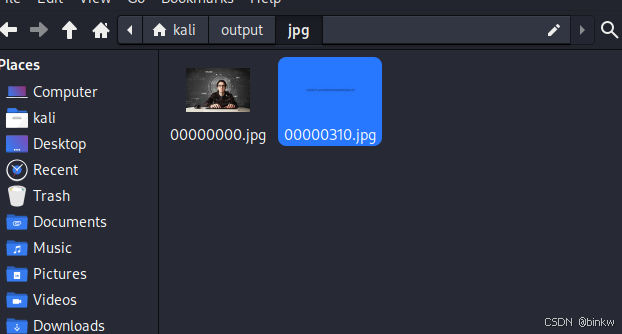

10.又一张图片,还单纯吗

这道题直接kali的foremost就可以分离出来,记得提前确认Desktop的output文件夹是空的

第二张图就是flag

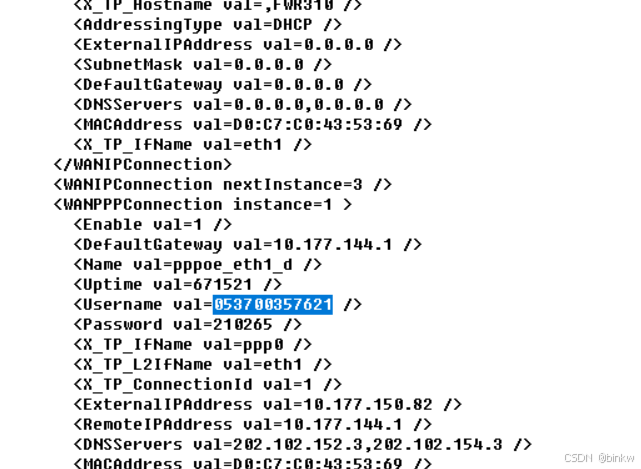

11.宽带信息泄露

做这道题需要借助一个工具RouterPassView – 路由密码查看器

RouterPassView - Recover lost password from router backup file on Windows

下载好后,搜索username即可得到flag

12.闪的好快

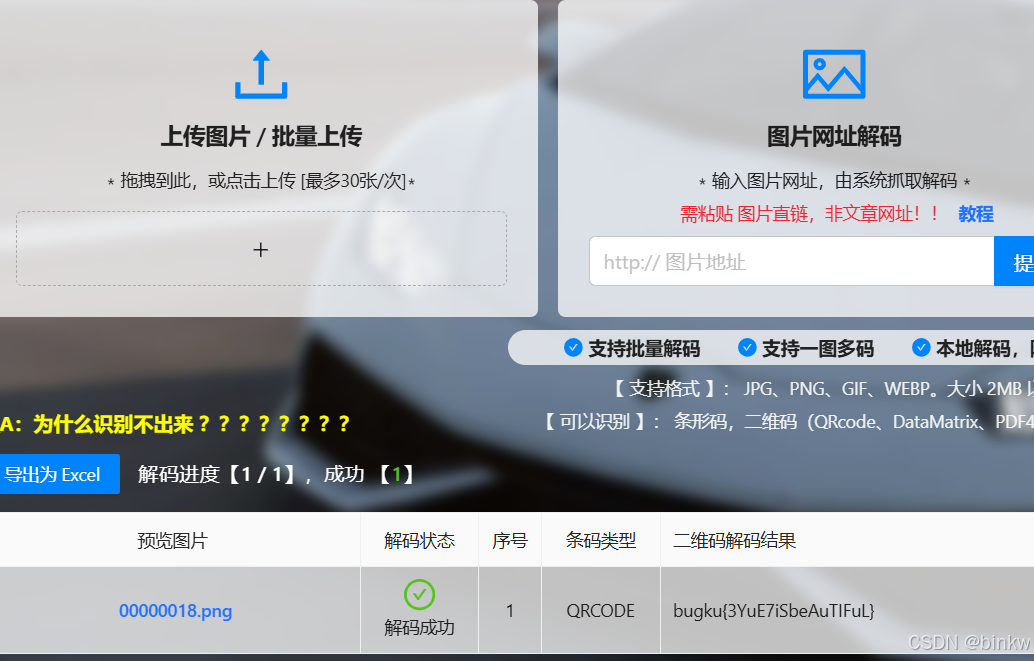

下载后发现是个动图,内容是二维码

可以用到动图识别工具

GIF动态图片分解,多帧动态图分解成多张静态图片_图片工具网页版

一共有18张图,一个个挨个扫

即可得到flag

SYC{F1aSh_so_f4sT}

13.逆向入门

解压附件后得到

直接丢进010

发现是base64编码

全选复制后,魔术工具解码(记得删除一开始的data和image)

扫码即可

14.隐写3

解压后得到的图片是这样的

一看就是高度问题

一样用脚本爆破高度或者直接修改高度

import zlib

import struct

filename = 'dabai.png' # 这个文件放入要爆破的图片

with open(filename, 'rb') as f:

all_b = f.read()

crc32key = int(all_b[29:33].hex(),16)

data = bytearray(all_b[12:29])

n = 4095 # 理论上0xffffffff,但考虑到屏幕实际/cpu,0x0fff就差不多了

for w in range(n): # 高和宽一起爆破

width = bytearray(struct.pack('>i', w)) #q为8字节,i为4字节,h为2字节

for h in range(n):

height = bytearray(struct.pack('>i', h))

for x in range(4):

data[x+4] = width[x]

data[x+8] = height[x]

crc32result = zlib.crc32(data)

if crc32result == crc32key:

print("宽为:",end="")

print(width)

print("高为:",end="")

print(height)

exit(0)得到宽度高度

修改之后,文字识别即可获得flag

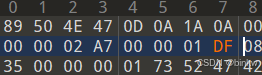

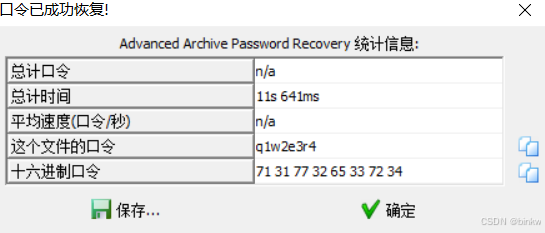

15.zip伪加密

题目已经说是伪加密

09 00是真加密,00 00是伪加密

保存后解压即可得到flag

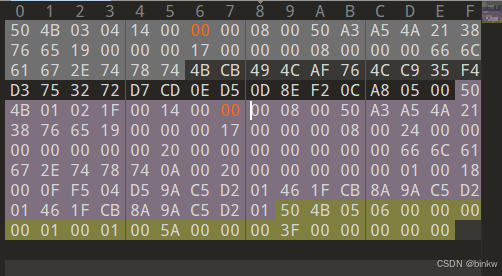

16.神秘的文件

解压后得到

发现flag.zip需要密码

丢进010

发现里面有logo.png信息,且压缩算法是zip默认算法

很有可能是明文攻击

明文攻击必须是同种档案文件,也就是后缀名一致

于是将logo.png进行zip压缩

在这个文件路径处,选择logo.zip

进行明文攻击,得到密码

得到一个docx文件,发现内容是虚晃一枪

丢进010

文件头是zip压缩文件,直接改后缀为zip

解压后是一堆xml文件

在word文件夹的document.xml文件找到flag

但是!这是个假flag

重新找,找到docProps文件夹下的flag.txt文件

然后发现是base64编码,直接解码,即可得到flag

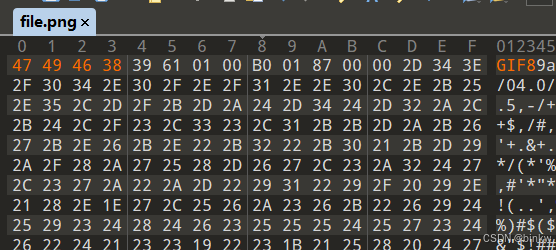

17.split_all

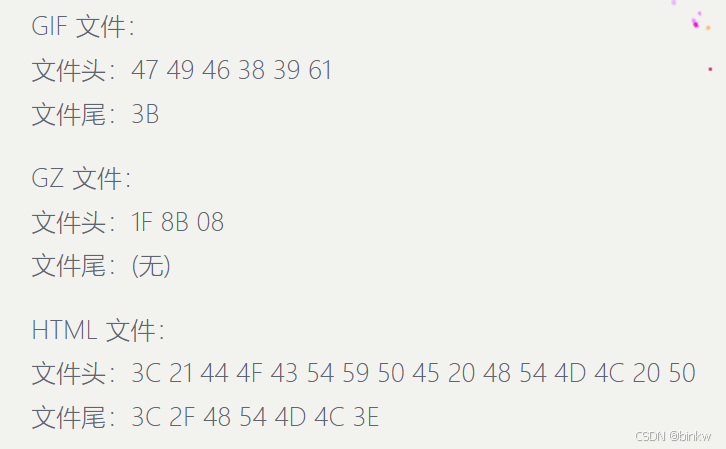

先将图片丢进010,发现文件尾:00 3B

那应该是gif文件,于是修改38之前的为47 49 46

gif文件:文件头为47 49 46 38

然后改后缀名为gif,丢进动图工具

GIF动态图片分解,多帧动态图分解成多张静态图片_图片工具网页版

得到flag

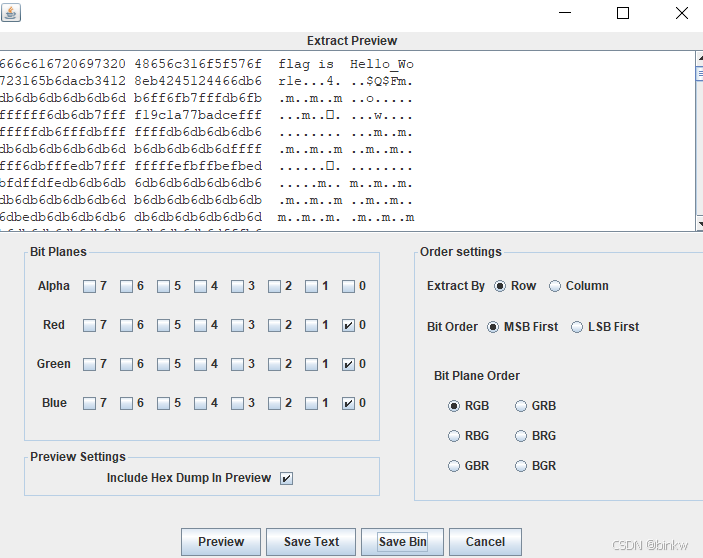

18.赛博朋克

一开始丢进010,发现是伪加密,直接修改成00 00,直接解压

得到一个文本文件,发现文件头png,改后缀为png

然后丢在stegsolve,进行Data Extract ,勾选红绿蓝三原色

点击preview就发现flag

19.隐写2

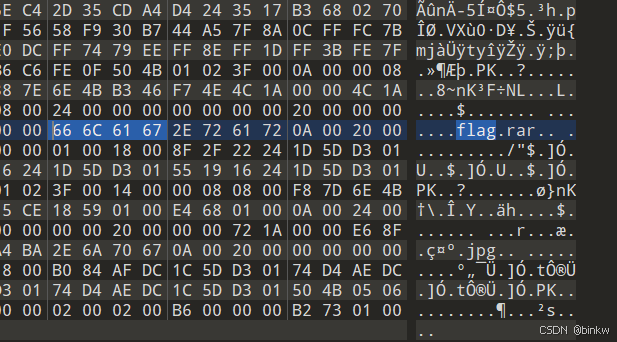

丢进010,发现文件里面藏了个rar压缩文件

正常kali走一下binwalk -e

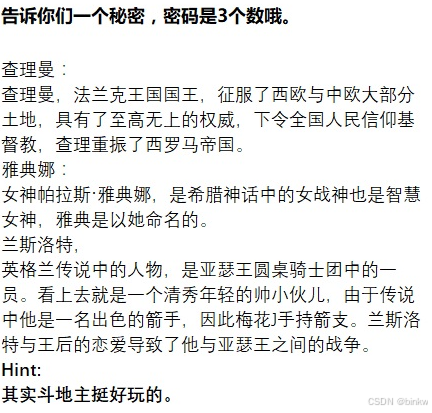

提示.jpg里面有个三个数

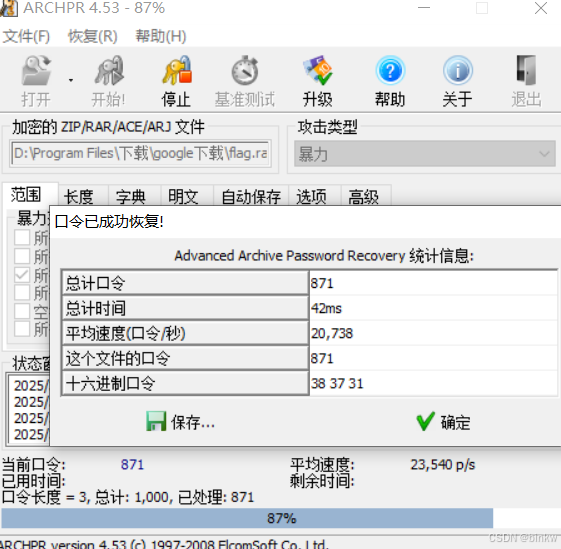

原本猜的131211这三个数的,但是都不对,直接暴力破解

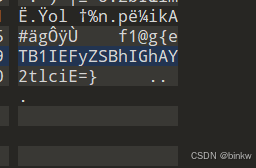

然后里面文件进010,得到flag

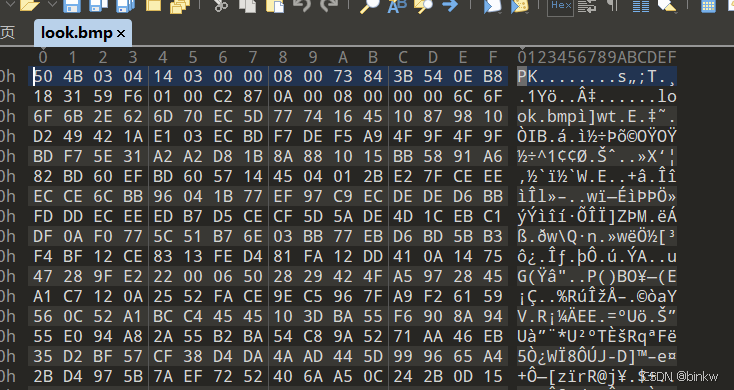

20.look

丢进010,发现文件头是zip压缩文件的文件头,直接改后缀名

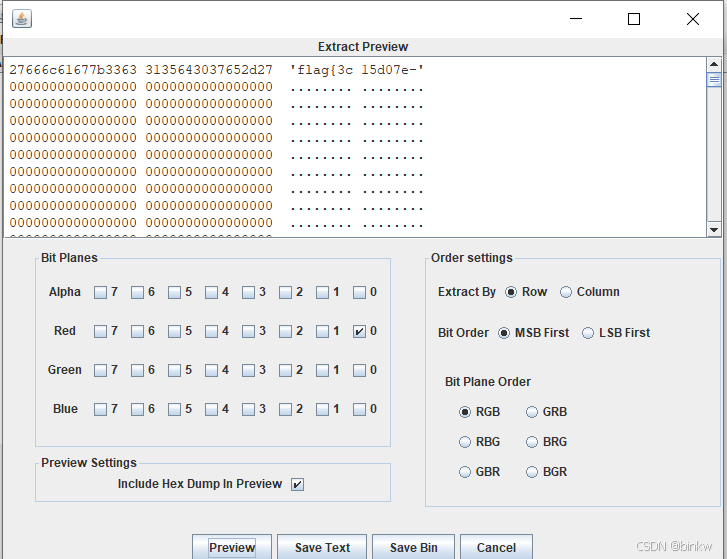

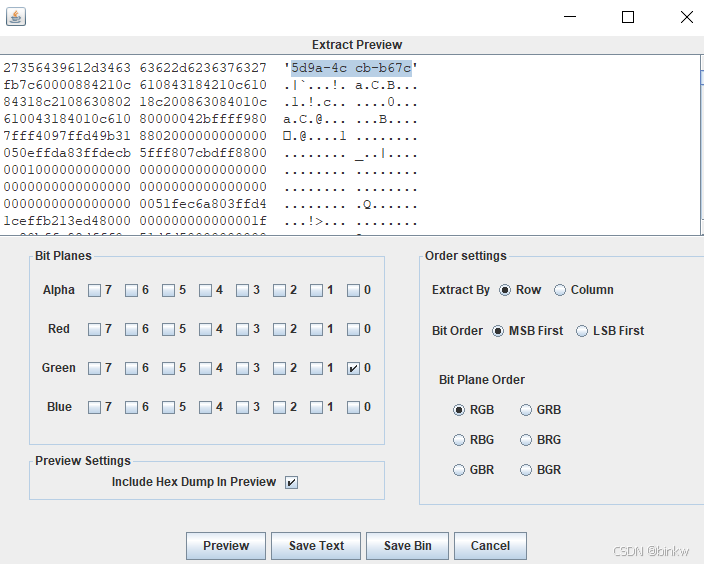

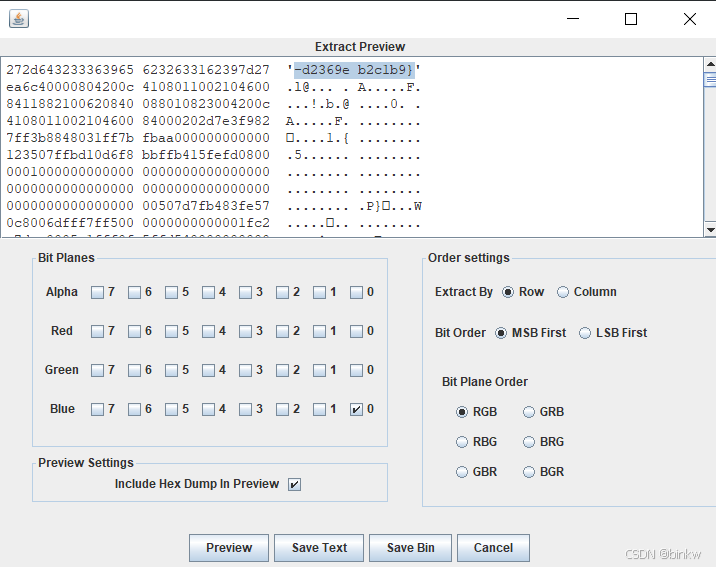

这题比较有意思的是,将flag分开成三个部分,各自放在三个通道里面了

单Red

单Green

单Blue

凑在一起就是flag了

21.铁子,来一道

这道题目先正常尝试一下,发现摩斯密码是幌子,这里不做演示

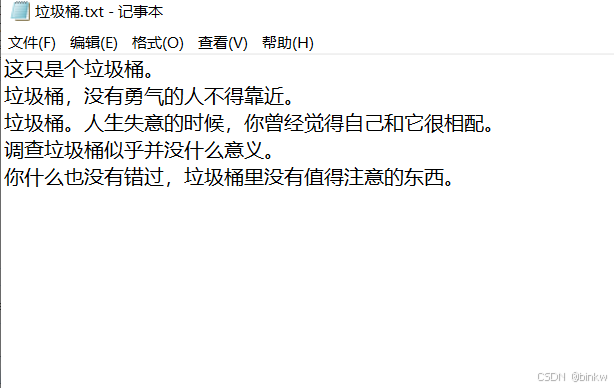

发现这个垃圾桶好像有点东西

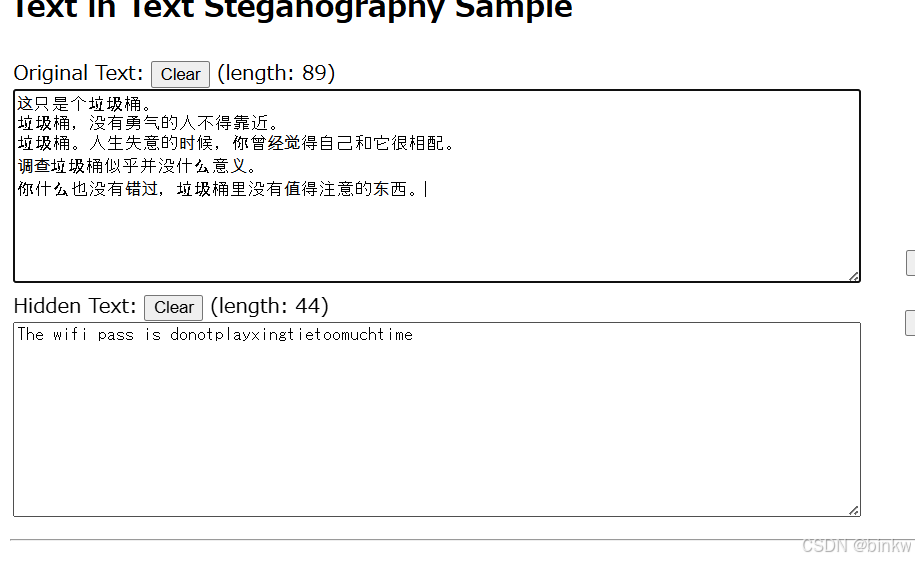

学习了一下才知道有种隐写叫做,零宽度字符隐写

零宽度字符解密网址:

Unicode Steganography with Zero-Width Characters

得到wifi密码

解压得到一张图片,放在kali进行foremost操作

扫描得到flag

22.旋转跳跃

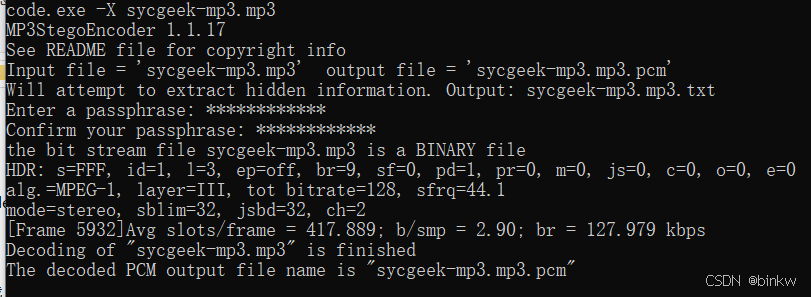

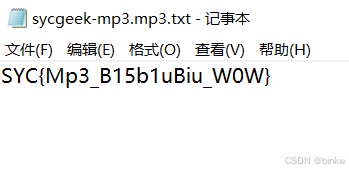

MP3stego,将解压后的MP3文件放在同一目录下,然后cmd进入命令执行页面,进行Decode.exe -X sycgeek-mp3.mp3

然后就会显示要密码,我们可以根据题目的提示,直接输入,然后就可以获得flag了

23.ping

解压后得到一个流量包,发现数据区都只有一个字母,而且每一条流量的字母组合起来就是flag

可以用脚本

from scapy.all import *

packets = rdpcap('ping.pcap')

flag=''

for packet in packets:

flag=flag+chr(packet[Raw].load[0])

print(flag)即可得到flag

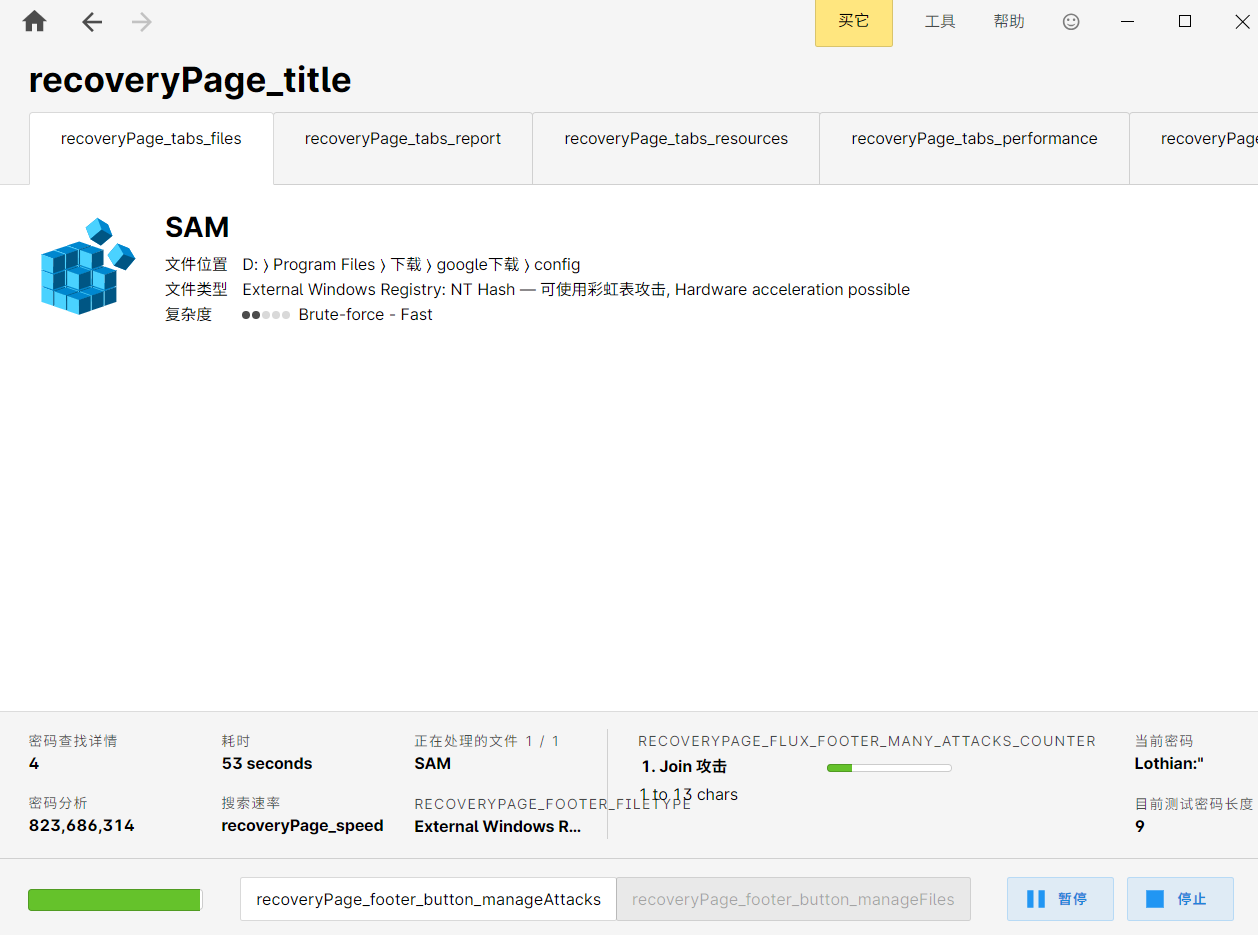

24.简单取证1

使用工具:Passware Kit

Passware Kit Forensic是一款强大的密码恢复器,它几乎可以破解当前所有文件的密码,包括Zip、RAR、7Z和CAB等主流压缩文件。Passware Kit自带五大功能,包括恢复文件密码、恢复因特网和网络密码、重置Windows管理员密码、搜索受保护的文件和恢复硬盘密码。而这些功能,可帮助用户恢复文件密码;恢复网站、网络连接和邮件账号密码;重置windows管理员密码和扫描电脑中受保护或已加密的文件等内容。Passware Kit可高效的利用PC机上的多核CPU来加速密码恢复,并支持密码修改,包括大小写变更、反向词等。同时它包括了一个极先进的加密分析器,该分析器可定位计算机上受密码保护的文件,并可分析其安全性。

打开Passware Kit工具,选择config文件夹下的sam文件。

直接爆破得到flag

flag{administrator-QQAAzz_forensics}

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)